Spis treści

W dobie powszechnej cyfryzacji większość ludzi w naszym kraju systematycznie korzysta z dobroci nowych technologii. Tych jest natomiast wiele, od możliwości szybkiego i łatwego dostępu do informacji, przez stały kontakt z innymi, aż po całą gamę narzędzi ułatwiających nam życie. Niestety, jak to zwykle bywa, również i w przestrzeni cyfrowej działają przestępcy, próbujący korzystać na szkodzie wyrządzonej innym użytkownikom sieci i technologii. Jednym z najpowszechniejszych sposobów jest phishing za pomocą maili.

Jak rozpoznać phishing i przykłady

Określenie phishing w języku angielskim oznacza łowienie ryb i znakomicie oddaje sposób działania przestępców z niego korzystających. Polega on bowiem na wysyłaniu fałszywych wiadomości e-mail lub groźnych SMS-ów, podszywających się pod nieistniejące osoby lub nawet prawdziwe firmy, w tym firmy kurierskie, banki operatorów komunikacyjnych czy dostawców usług. Wiadomości te mają działać, właśnie jak przynęta, a na tzw. haczyk dajemy się złapać, klikając w dołączonych do nich link lub otwierając załącznik.

Skorzystanie z linku w fałszywych mailach lub otwarcie zainfekowanego załącznika może prowadzić do różnorakich, groźnych konsekwencji, w tym kradzieży naszych danych i haseł, a nawet wyprowadzeniu pieniędzy z naszego konta oraz narażenia na inne problemy. Jak jednak rozpoznać, że otrzymana przez nas wiadomość e-mail może być groźna? Jest kilka czynników, które powinny zwrócić naszą uwagę, a są to m.in.:

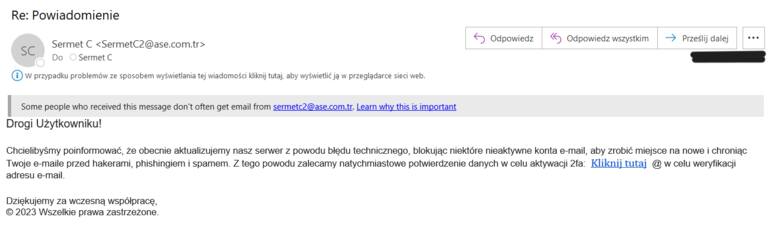

- Nazwa adresata – zazwyczaj fałszywe maile przychodzą do osób, których przestępcy dopiero chcą wyłudzić dane, więc ich jeszcze nie posiadają. Dlatego naszą wątpliwość powinny wzbudzać wiadomości niekierowane do nas z imienia i nazwiska, np. Szanowna Pani XYZ, a zamiast tego m.in. „Drogi użytkowniku”, „Szanowny Odbiorco”, „Drogi kliencie”, itp.

- Pisownia – często fałszywe wiadomości zawierają błędy gramatyczne lub nie ma w nich polskich znaków, jak „ś”, „ć”, „ó”, itp.

- Nazwa nadawcy – poprawna pisownia dotyczy nie tylko treści wiadomości, ale też nazwy nadawcy. Czasami nazwa nadawcy jest zupełnie nieprawdopodobna, jak np. qpr45pxd, a niekiedy na pierwszy rzut oka wydaje się poprawna i należy jej się przyjrzeć, np. zamiast Netflix – Neftlix.

- Dodatkowe uwierzytelnianie nadawcy – jeśli wiadomość jest prawdziwa, oficjalna i pochodzi od konkretnej firmy, to powinna zawierać jej logo, grafikę oraz stopkę z danymi nadawcy. Jeśli tych informacji nie ma, to mamy powody do podejrzeń.

Przykłady fałszywych wiadomości e-mail

Cyberprzestępcy wykorzystują różne sposoby, aby skłonić nad do kliknięcia w link. Zaalarmować powinny nas więc treści wiadomości takich, jak m.in.:

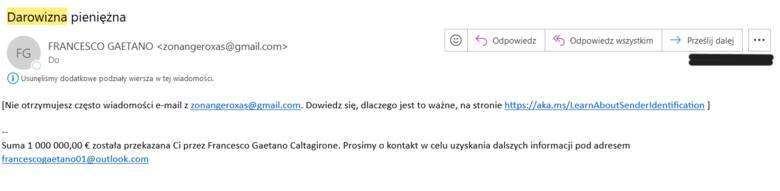

Wiadomości obiecujące zysk, np. spadek, wielką wygraną, chęć przekazania darowizny – jeśli coś brzmi zbyt dobrze, aby było prawdziwe, to pewnie takie nie jest.

Kolejne podejrzenie powinno paść na maile zawierające pilne wezwanie do działania, jak „kliknij natychmiast”, „koniecznie zweryfikuj pod tym adresem”, oraz wszystkie ponaglające w stylu „szybko”. Mogą one być różne np. sugerujące konieczność weryfikacji danych z powodu ataku hakerskiego na nas lub firmę podającą się za nadawcę, czy też podejrzenie złamania przez nas prawa i konieczności kontaktu.

Ostatnim z trzech, najczęściej stosowanych forteli jest ten, związany z konkretnymi instytucjami np. rządowymi, bankami, policją, itp. Pamiętajmy, że żaden z tych podmiotów nie będzie wymagał od użytkownika mailowego podawania żadnych danych, czy to osobowych, haseł, czy danych logowania, nawet w formie „potwierdzenia”.

Co zrobić z podejrzanym mailem i gdzie go zgłosić?

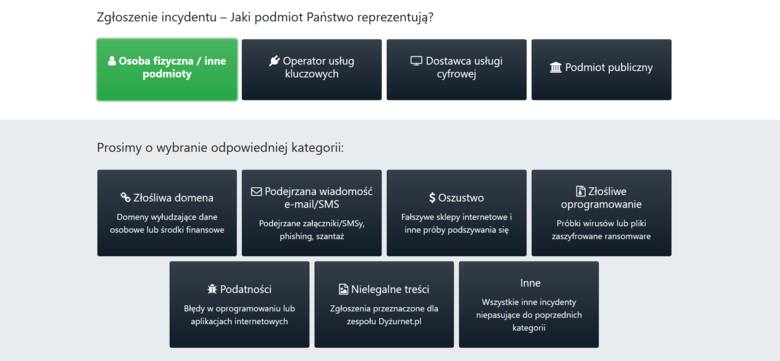

Oczywiście najczęstszą odpowiedzią na pytanie co zrobić z podejrzanym maile jest – usunąć go. To jednak nie wszystko, co możemy, a także co powinniśmy zrobić. Zacznijmy jednak od weryfikacji autentyczności otrzymanej wiadomości. Może się bowiem zdarzyć, ze nie jesteśmy pewni, czy e-mail, który trafił na naszą skrzynkę, faktycznie jest groźny. Możemy to jednak łatwo, szybko i całkowicie za darmo sprawdzić, a pomoże nam w tym strona zespołu reagowania na incydenty komputerowe — CERT Polska. Wystarczy przejść na stronę zgłaszania incydentu https://incydent.cert.pl/, wybrać odpowiednie opcje kto zgłasza i czego dotyczy zgłoszenia, a następnie wypełnić formularz.

Co istotne, należy dołączyć do zgłoszenia podejrzaną wiadomość, co w żaden sposób nie oznacza konieczności klikania na jej zawartość. Można zwyczajnie znaleźć na naszej liście wiadomości wzbudzający wątpliwości e-mail, następnie kliknąć niego i przytrzymując lewy przyciski myszy przenieść na pole Opisu incydentu lub użyć narzędzi dostępnych na stronie.

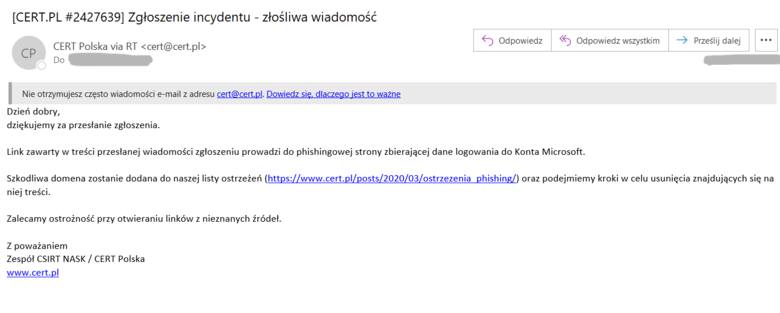

Po wysłaniu zgłoszenia należy czekać, choć nie długo. Zazwyczaj w ciągu godziny przychodzi odpowiedź z informacją, czy dana wiadomość faktycznie stanowi próbę ataku przestępców.

Gdy już jednak po sprawdzeniu wszystkich elementów mamy pewność, że właśnie staliśmy się celem ataku przestępców, możemy zrobić kilka rzeczy. Pierwszą z nich jest oczywiście usunięcie wiadomości, ale zanim to zrobimy, powinniśmy oznaczyć ją w zależności od naszej skrzynki mailowej jako „próba wyłudzenia informacji”, „podejrzany” lub ewentualnie „spam” czy wiadomości śmieci”. Większość dostawców usług e-mail posiada bowiem zespoły monitorujące takie oznaczenia, które będą mogły przeciwdziałać na ich podstawie przyszłe zagrożenia dla nas i innych użytkowników.

Jeśli wiadomość podszywa się pod konkretną instytucję, dobrym pomysłem będzie także poinformowanie jej, np. telefoniczne o próbie ataku w jej imieniu danego podmiotu. Pamiętajmy też, że próby oszustwa internetowego, jak w przypadku każdego innego przestępstwa, powinniśmy zgłosić na policji.

Sprawdź też:

META nie da ci zarobić bez pracy - nowe oszustwo

Dołącz do nas na Facebooku!

Publikujemy najciekawsze artykuły, wydarzenia i konkursy. Jesteśmy tam gdzie nasi czytelnicy!

Kontakt z redakcją

Byłeś świadkiem ważnego zdarzenia? Widziałeś coś interesującego? Zrobiłeś ciekawe zdjęcie lub wideo?